Apprendre comment signaler un email frauduleux est une étape cruciale dans la lutte contre le phishing. Dans un monde idéal, toute personne confrontée à une tentative de phishing la signalerait, car elle contribue ainsi à la lutte contre le phishing.

Malgré les diverses protections et filtres anti-phishing, un mail de phishing peut tout de même arriver dans votre boîte mail à tout instant. C’est pourquoi il est primordial de connaître le comportement à adopter afin de signaler la menace et contribuer à la lutte contre le phishing.

Dans cet article nous allons vous présenter la meilleure façon de signaler un courriel frauduleux en fonction du contexte dans lequel vous évoluez ainsi que vous expliquer plus en détail ce qui se passe lors du signalement d’un email de phishing.

Comment signaler un email en entreprise : adopter une procédure de signalement de phishing

La cybersécurité d’une entreprise dépend de son maillon le plus faible. Ainsi, il est important que chacun connaisse la procédure à suivre en cas de détection d’un email de phishing.

Si votre entreprise ne compte aucune procédure explicite, voici les grandes étapes généralement recommandées lorsqu’on reçoit un email suspect :

- Signaler et transférer le mail au service de réponse à incident

- Si votre logiciel de messagerie le permet, marquer le mail comme tentative de phishing ou tentative d’hameçonnage

- Supprimer l’email de sa boîte de réception si ce n’est pas déjà fait automatiquement lors de l’étape précédente

Le bouton de signalement Arsen permet d'effectuer ces trois actions en un clic

Si une procédure existe, assurez-vous d’en connaître les spécificités telle que l’adresse vers laquelle transférer le courriel frauduleux ou bien le bouton de signalement à utiliser dans votre logiciel de messagerie.

Enfin, la connaissance théorique n’est qu’une partie de l’équation. Encore faut-il s’assurer que vous sachiez l’appliquer une fois confronté à une tentative d’hameçonnage. C’est pourquoi nous recommandons et proposons des exercices de faux phishing aux entreprises, permettant une mise en situation et l'application de ces procédures en pratique.

Comment signaler un email de phishing dans le cadre personnel ?

À la maison, on a rarement une procédure de signalement et encore moins un service de réponse à incident pour traiter et analyser les tentatives d’hameçonnage.

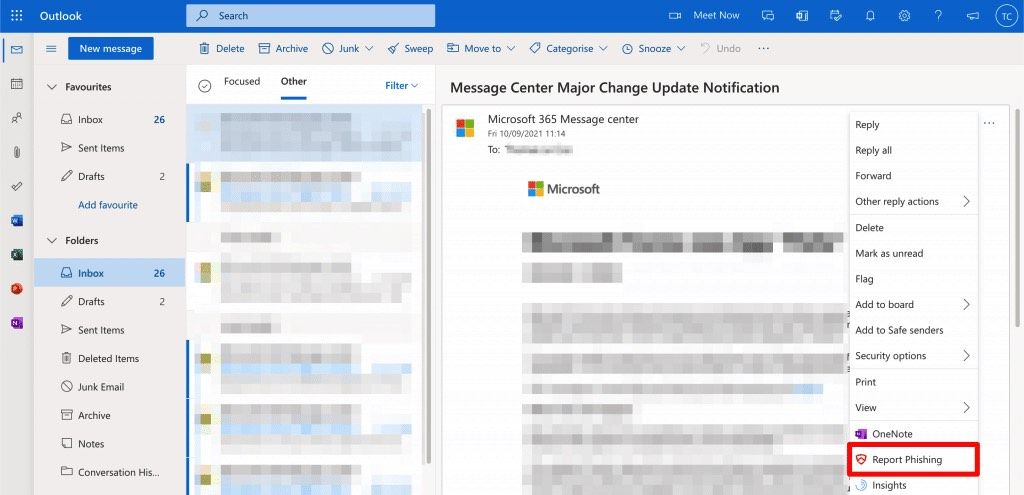

En revanche, vous pouvez signaler le mail de phishing auprès du service de messagerie que vous utilisez. La majorité des applications de messagerie proposent un bouton de signalement relatif aux mails de phishing.

Si vous utilisez Gmail, Outlook ou Yahoo par exemple, il existe des boutons de signalement dédiés aux tentatives de phishing. Ils permettent de signaler ces emails en deux clics ou moins.

Signaler un email comme phishing sur Gmail se fait en deux clics.

Ces signalements permettent de lutter à plus large échelle contre les attaques de phishing. En effet, le service de messagerie utilise votre signalement pour mettre à jour ses règles de détection et de filtrage des courriers entrants pour tous ses utilisateurs. À la suite de votre signalement, il y a donc plus de chances que le service filtre les tentatives de phishing semblables à la vôtre vers les spams ou affiche un message d’avertissement lors de l’affichage de ces emails.

En signalant des mails de phishing, le domaine, l’expéditeur et potentiellement le site pourront être bloqués par la suite. Les autres utilisateurs bénéficieront donc de votre signalement pour les protéger de cette menace.

Si vous n’utilisez pas de service comme Gmail, Yahoo ou Outlook qui possèdent ce type de procédure de signalement, vous pouvez vous inscrire sur des services comme signal-spam.fr. Il vous suffit de télécharger leur bouton de signalement afin de notifier au niveau national la tentative de phishing.

La plateforme est un partenariat public/privé entre les autorités publiques et différents professionnels d’Internet. La CNIL (commission nationale de l’informatique et des libertés) prend connaissance du signalement puis lance une enquête visant à sanctionner les auteurs du phishing.

Que se passe-t-il lors du signalement d'un email frauduleux ?

Certains d'entre vous seront peut être intéressé de savoir la chaîne d'événements qui peuvent se mettre en place suite à votre signalement d'email frauduleux. Voici ce qui se passe lorsque vous signalez un courriel frauduleux dans votre boîte de réception.

Lorsque l'on signale un courriel au travail

En entreprise, le service de réponse à incident va analyser l’email et vérifier les implications de l’attaque. Par exemple, s’il s’agit d’une tentative d’infection grâce à une pièce jointe, l’équipe de sécurité vérifiera que le malware n’a pas été exécuté sur les postes ayant reçu l’email et qu’il n’y a pas d’activité suspecte sur le réseau.

Ils pourront aussi mettre à jour les règles de filtrage pour que ces emails ne se retrouvent plus dans votre boîte de réception.

Enfin, ils pourront s’inspirer de ces emails pour développer des scénarios d’entraînement qui reprendront ces menaces signalées. En réalisant des exercices semblables aux email reçus, ils s’assurent d’avoir des entraînements contre le phishing similaires aux attaques actuelles.

Signaler un email dans le cadre personnel

Lors d’un signalement dans le cadre personnel, le navigateur ou le service de messagerie analyse le mail et ses éventuels liens pour évaluer la menace. Ils peuvent ensuite effectuer des mises à jour des règles de sécurité des messageries améliorant ainsi la sécurité de chaque utilisateur. Les signalements de phishing sont bénéfiques à tous les utilisateurs et sont nécessaires à l’amélioration de la sécurité des messageries.

Google SafeBrowsing est un autre système de protection pouvant être averti de vos signalements. SafeBrowsing analyse des pages web ainsi que des domaines suspects. Il permet d’augmenter la sécurité de plus de 4 milliards d’appareils chaque jour contre les attaques de phishing, les rançongiciels, l’ingénierie sociale ainsi que les logiciels indésirables en empêchant la navigation sur des pages malveillantes.

Procédures de police éventuelles

La plateforme Pharos permet la lutte contre la criminalité liée aux technologies de l'information

La plateforme Pharos traite les tentatives d’escroquerie sur internet envoyées via le site internet-signalement.gouv.fr avant d’être transférées à un service d’enquête. l'Office central de lutte contre la criminalité liée aux technologies de l'information et de la communication prend ensuite en charge votre dossier pour l’examiner.

Pour information, la plateforme Pharos reçoit plusieurs dizaines de milliers de signalements chaque année.

Conclusion

Lorsque vous recevez un mail de phishing, il est important de le signaler. Si vous avez un service dédié, mettez à profit leur procédure de signalement afin qu’ils puissent efficacement protéger votre entreprise contre la menace détectée.

Dans le cadre personnel, utilisez les boutons de signalement que vous fournit votre service de messagerie afin de permettre une protection collective et contribuer à la lutte contre le phishing.

Peu importe la situation, plus vous signalez les courriels frauduleux, plus vous participez à la lutte contre le phishing. On vous encourage donc à signaler chaque email de phishing que vous recevez.