Il n’est pas toujours évident de connaître les étapes qui suivent un test de phishing. Beaucoup de nos clients nous contactent d’abord pour un test de phishing et nous demandent ce qu’ils doivent faire une fois les résultats de celui-ci collectés.

Dans cet article, nous allons parler du post-mortem, de la compréhension des collaborateurs ainsi que des techniques pour améliorer la sécurité de l’entreprise après une première simulation de phishing.

Les opportunités qu’offre le Post-mortem

Le post-mortem, c’est la réunion qu’on organise avec l’effectif pour communiquer les résultats de l’exercice. Cette réunion est importante et offre différentes opportunités.

Développer une bonne culture de l’exercice

Premièrement, le post-mortem permet de réunir dans une même salle les collaborateurs et les opérateurs ayant lancé la simulation de phishing. Bien que vous fassiez des simulations de phishing, il ne faut pas donner l’impression aux collaborateurs que vous êtes là pour les piéger. Le post-mortem, c’est l’occasion d’expliquer que le but de l’exercice est d’améliorer la résilience de l’entreprise contre le phishing. C’est un travail d'équipe et tout le monde y participe.

Si cet état d’esprit n’est pas clairement communiqué, un manque d’engagement dans le processus de formation va se créer. Le risque est de voir deux camps se créer : les collaborateurs qui se sentent pris au piège et y mettront toute la mauvaise volonté possible, et les équipes SSI qui ont l’impression d’avoir à faire à des boulets incapables d’évoluer.

Profitez donc du post-mortem pour instaurer une culture collaborative et bienveillante autour de l’entraînement contre le phishing.

Créer une compétition saine pour augmenter l’engagement

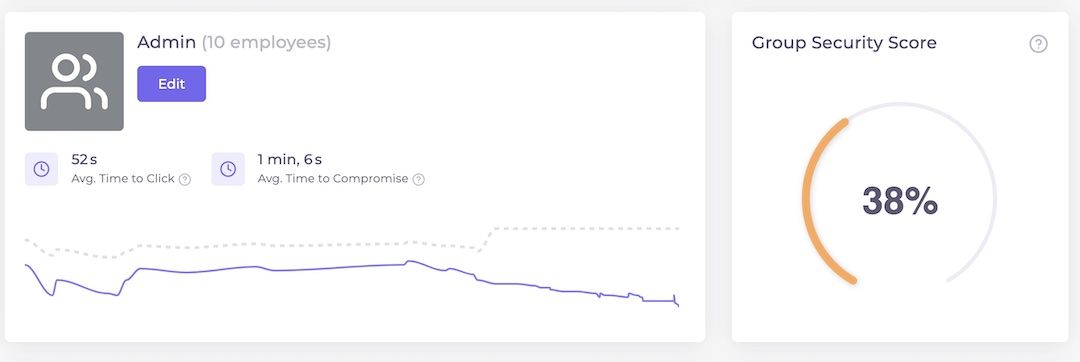

On le sait, la compétition est souvent un facteur de motivation important chez l’être humain. Si vous utilisez un outil vous permettant de gérer différents groupes de collaborateurs, vous pouvez mettre en place une forme de compétition entre ces groupes afin d’améliorer leur engagement.

Arsen permet de suivre l’évolution de groupes dans le temps et de les comparer entre eux.

Si vous comparez les collaborateurs directement entre eux, vous risquez de créer une gêne voire un refus de leur part, ce qui va impacter négativement votre sensibilisation.

En revanche, si vous utilisez les groupes, la responsabilité de la performance sera “diffusée” à travers les membres du groupe et l’esprit d’équipe s’en trouvera renforcé.

Vous gagnerez ainsi en engagement et en efficacité dans vos prochaines simulations.

Récolter du feedback et des données qualitatives

Enfin, le post-mortem est l’occasion de recevoir des informations qualitatives sur le comportement des collaborateurs.

En les interrogeant et en ouvrant le dialogue, vous pourrez mieux comprendre pourquoi ceux-ci ont échoué, cliqué ou saisi leurs identifiants. Était-ce un manque de compréhension, de réflexe ou de connaissances théoriques ?

Inversement, vous pouvez aussi interroger ceux qui ont eu de bons résultats : cela permet de les mettre en valeur et potentiellement donner des techniques ou méthodes aux collaborateurs qui eux, n’ont pas su détecter le piège.

Mieux vous comprendrez le chemin intellectuel et les réflexes des collaborateurs, plus vous pourrez adapter votre formation pour améliorer leur performance lors de prochaines évaluations.

Comprendre les comportements des collaborateurs

Il est encore trop fréquent d’entendre des individus considérer que le phishing fonctionne juste car il y a un manque de connaissances théoriques.

C’est à cause de ce constat que nous avons beaucoup de solutions qui n’entraînent pas à avoir des réflexes mais qui enseignent seulement des informations techniques.

Effectivement, la connaissance théorique est primordiale mais ne suffit pas pour lutter contre le phishing.

Un manque de connaissances théoriques nécessaires pour l’exercice

Il faut tout de même admettre que certaines connaissances importantes ne sont pas encore suffisamment intégrées par les collaborateurs.

Ceux qui considèrent qu’un site utilisant HTTPS est forcément légitime manquent de connaissances théoriques pour lutter efficacement contre le phishing.

Si l’individu qui se rend sur le site ne sait pas que HTTPS signifie que la connexion est chiffrée mais pas que le destinataire est légitime, il peut tomber dans les pièges tendus par les hackers alors même qu’il aura eu les bons réflexes et la bonne analyse.

Il est donc crucial d’enseigner certaines bases théoriques au collaborateur

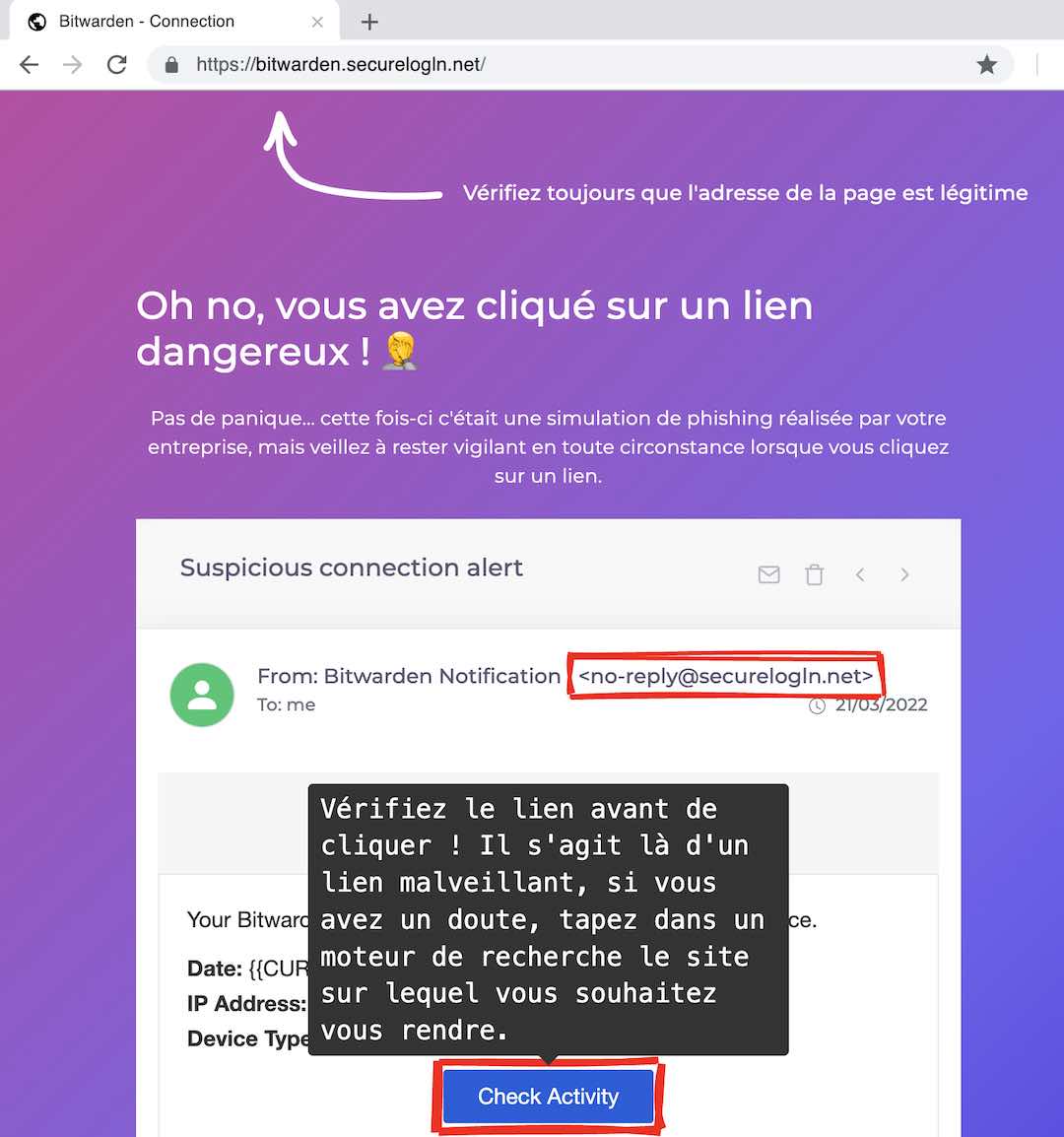

Savoir lire un lien est une autre compétence nécessaire pour détecter un mail de phishing. C’est un point primordial car il peut arriver qu’un email soit tellement travaillé que le lien de redirection est le seul indice pour identifier la menace.

Nous avons mis en ligne sur Arsen différents contenus de sensibilisation disponibles gratuitement, des vidéos de moins de deux minutes qui permettent de sensibiliser aux différentes techniques utilisées dans les tests de phishing.

De plus, nous proposons des campagnes de sensibilisation au sein même de l’application, permettant de présenter les contenus théoriques pertinents au moment même de la compromission du collaborateur.

Les mauvais réflexes et les mauvaises habitudes, une plaie pour la cybersécurité

Un mauvais réflexe, c’est cliquer sur un bouton parce que c’est un bouton. Les personnes qui ne prennent pas le temps de survoler le lien pour l’analyser ne se posent pas de questions lorsqu’elles consultent leur boîte de réception.

En réalisant des campagnes d’entraînement régulières, on va transformer ces vulnérabilités en force. Chez Arsen, nous préférons entraîner le collaborateur au moment de l’erreur car c’est le moment où celui-ci est le plus réceptif et engagé.

Les réflexes s’entraînent par la pratique, il n’existe pas de cours théoriques qui permettent d’en créer. En situation réelle, vous n’aurez pas le même comportement qu’en situation théorique, notamment à cause des techniques de manipulation employées par les hackers pour créer une réponse différente de la part du collaborateur que s’il était évalué lors d’un test théorique.

Une mauvaise culture d’entreprise, un frein à l’entraînement

Les collaborateurs qui s’imaginent qu’un mail qui passe les différents filtres est forcément légitime témoignent d’une mauvaise culture d’entreprise.

Ils ne comprennent pas qu’il est impossible de filtrer toutes les menaces et qu’il en va de leur responsabilité d’être vigilants et de signaler les tentatives d’attaque.

Le post-mortem, c’est une opportunité de développer ces points et d’améliorer cette culture. La cybersécurité, c’est une chaîne, et c’est le plus faible maillon qui risque toute la pérennité de l’entreprise.

Après l’évaluation, vient le tour de l’amélioration !

Grâce au test de phishing et au post-mortem, vous avez identifié les principales lacunes dans votre lutte contre le phishing. La suite logique est donc de pallier à celles-ci et d’améliorer votre stratégie de sensibilisation en fonction.

Expliquez aux collaborateurs les différentes techniques utilisées par les hackers pour éviter qu’ils tombent dans leurs pièges. Expliquer ces points pas à pas en les détaillant va faciliter la compréhension de votre formation.

Vous pouvez combler les lacunes théoriques de vos collaborateurs via des e-learning ou plus simplement en ajoutant ces éléments dans vos opérations de sensibilisation.

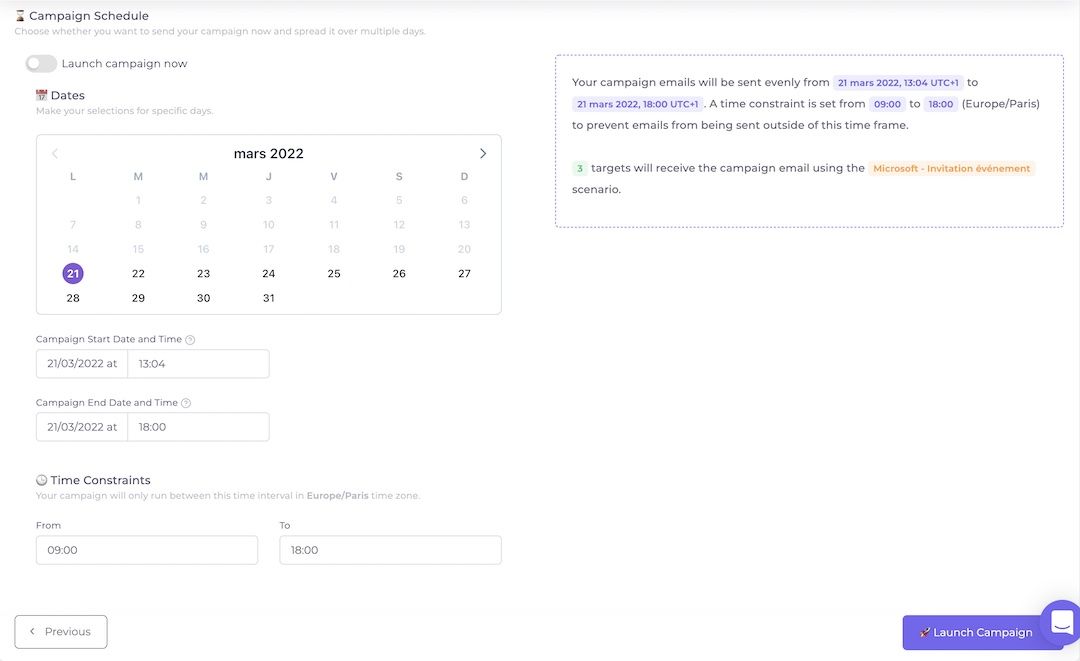

L’étape suivante est donc de faire des campagnes de simulation de phishing ayant pour but d’entraîner vos collaborateurs à être plus attentifs, développer les bons réflexes et acquérir les connaissances manquantes.

Utilisez une solution vous permettant de déployer ces campagnes le plus simplement possible ou vous risquez de ne pas avoir le temps de sensibiliser correctement dans le temps.

En entraînant régulièrement, vous allez garder un niveau d’attention super élevé.

Enfin, afin de mesurer l’évolution du niveau de vos effectifs, nous vous recommandons de réaliser une évaluation accompagnée d’un post-mortem tous les trimestres : cela vous permettra de juger du retour sur investissement de vos efforts et vérifier l’adoption de la culture d’entreprise autour de la lutte contre le phishing.

Conclusion

Réaliser des tests de phishing n’est que la première étape, cela reste un état des lieux. Il faut ensuite réussir à comprendre les mauvais comportements des collaborateurs pour réellement les améliorer.

Le post-mortem est donc l’occasion d’améliorer la culture d’entreprise, de créer de nouveaux réflexes en apportant les connaissances manquantes et enfin de prendre le temps de discuter avec les collaborateurs pour ajouter de l’élément humain à l’entraînement.

Mettez en place un processus d’amélioration continue grâce à des campagnes d’entraînement régulières : la menace évolue constamment il faut donc procéder de la même manière pour maintenir et actualiser les réflexes des collaborateurs.