Risque cyber humain

Comprenez, mesurez et quantifiez le risque humain face aux menaces cyber.

Comprenez, mesurez et quantifiez le risque humain face aux menaces cyber.

En mesurant le comportement face aux menaces actuelles, vous pouvez obtenir une compréhension précise du risque lié au comportement humain.

Arsen reproduit les menaces actuelles à partir des flux CTI et teste leur impact sur les collaborateurs.

Basé sur la criticité des groupes ou des profils d'employés, Arsen détermine un profil de risque cyber.

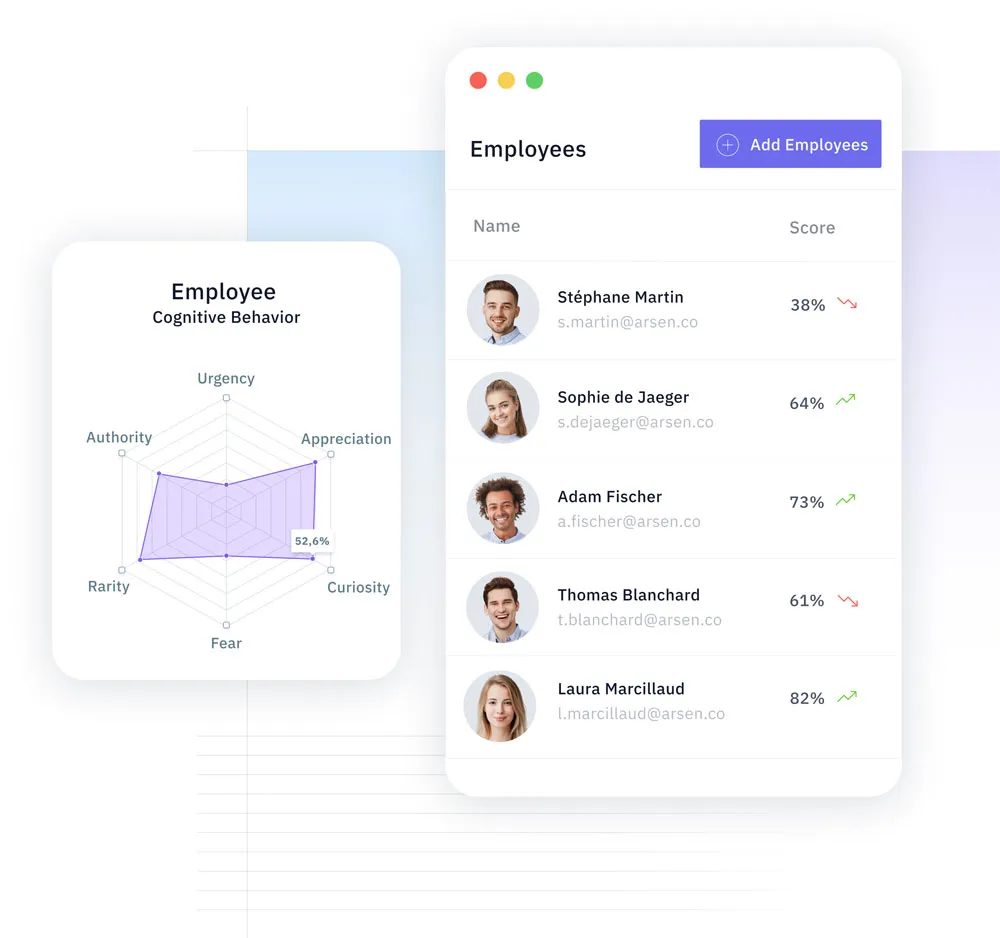

Analyse comportementale

Améliorez votre cybersécurité sans coûts initiaux. Faites l'expérience de simulations de phishing sophistiquées avec un modèle de paiement flexible.

En utilisant les flux de CTI, Arsen analyse les leviers psychologiques des menaces et le niveau de difficulté pour les reproduire.

Arsen analyse la susceptibilité de vos employés aux leviers d'influence utilisés par les cyber-attaquants et identifie les groupes les plus à risque.

En exécutant des simulations de menace récurrentes, Arsen ajoute une couche d'observabilité humaine en continu à votre sécurité.

Arsen combine des mesures de difficulté, de temps de réaction et d'interaction pour maintenir une vue précise de votre risque.

Arsen vous permet de voir les appareils et logiciels utilisés par vos employés et de détecter les failles de sécurité IT potentielles.

Comment évaluer le risque humain en cybersécurité ?

Évaluez le comportement face à des simulations de menaces avérées, et non des scénarios irréalistes, inventés de toutes pièces. La méthode d'évaluation et d'exécution des tests à la aussi beaucoup d'importance : il faut reproduire les schémas d'attaque actuels pour mener une évaluation précise.

Ensuite, il vous faut comprendre précisément le comportement des collaborateurs face à la menace. Il ne suffit pas de savoir s'ils ont détecté et signalé la menace, mais comment, et à partir de quel point d'accès, à quel moment, etc.

Enfin, tous les employés n'ont pas le même niveau d'accès ou la même authorité au sein de votre entreprise. Il faut donc évaluer, en plus de la résilience, l'impact potentiel de certains groupes de collaborateurs s'ils venaient à être compromis.

Expérimentez notre analyse de risques, modélisation des menaces et simulations de phishing sophistiquées.