MONI est une fintech qui offre des services de transfert d'argent rapides et économiques vers plus de 150 nations. Comme toutes les sociétés de services financiers, elle opère dans un milieu où le phishing est la règle plutôt que l'exception. Lorsque Jonathan Brossard, le directeur technique de MONI, a pris contact avec Arsen, sa position était bien définie : « Je crois que nous ne sommes pas en danger : nous avons une équipe très technique et instruite sur la question, mais j'aimerais en avoir la certitude. » C'est exactement pour cela qu'une simulation de phishing est utile.

- Une équipe très technique n'est pas immunisée contre les attaques. Les simulations réalistes peuvent révéléer des angles morts qu'une auto-évaluation ne peut pas détecter.

- La rapidité de détection et de signalement compte autant que le fait de ne pas tomber dans le piège.

- Les collaborateurs qui signalent leurs propres erreurs sont un atout, pas un risque, et cette culture commence par l'exemple.

- Un test de phishing n'a de vraie valeur que s'il débouche sur une amélioration des processus, pas seulement sur un score.

Une simulation conçue pour la réalité, pas pour les bons résultats

Arsen a conçu une campagne sur mesure, adaptée à l'environnement de MONI. Le scénario d'attaque utilisait un faux portail de connexion reprenant l'identité visuelle de MONI, incitant les collaborateurs à entrer leurs identifiants. Jonathan a activement contribué à durcir les conditions, en partageant des informations sur les sujets en cours au sein de l'équipe et en fournissant des éléments de charte graphique pour améliorer la cohérence visuelle de la page de collecte.

Plutôt que de chercher à minimiser nos chances et réduire la difficulté de l'attaque, Jonathan nous a permis de durcir les conditions de la campagne.

*Fausse page de connexion du client

*Fausse page de connexion du client

Cette posture est révélatrice. En choisissant la rigueur plutôt que les apparences, MONI s'est donnée les conditions d'un test réellement utile, un test à la hauteur de ce qu'un vrai attaquant pourrait envoyer.

Ce qui s'est passé quand les emails sont arrivés

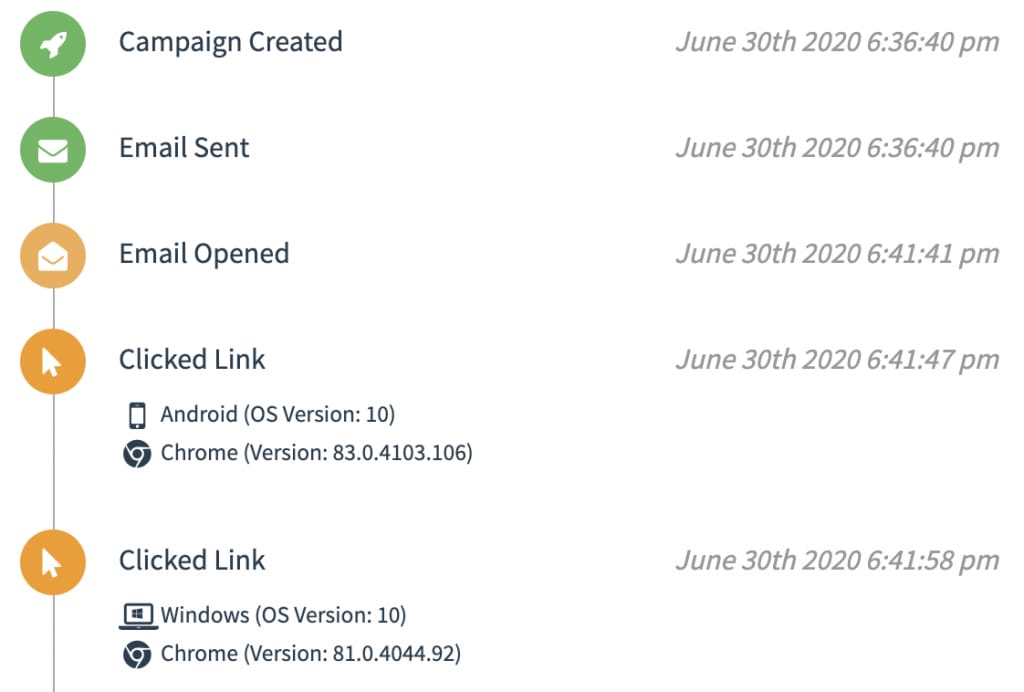

La campagne a été lancée à 18h30; un choix délibéré. En fin de journée, l'attention baisse naturellement et les collègues sont moins disponibles pour un deuxième avis. Une fois envoyés, les événements se sont enchaînés rapidement.

Plusieurs membres de l'équipe ont ouvert l'email d'abord sur mobile, attirés par une notification, avant de passer sur ordinateur pour l'examiner de plus près. Dans un cas, cette transition s'est faite assez vite pour qu'un collaborateur ait saisi ses identifiants avant d'avoir pu analyser le message correctement.

C'est ainsi que MONI a pu se rendre compte qu'une personne de l'équipe n'avait pas tous les bons réflexes et pouvait se retrouver temporairement compromise.

Cela rappelle que même dans des équipes sensibilisées à la sécurité, une attaque bien construite au bon moment peut trouver sa cible.

La réaction : rapide, transparente, collective

Ce qui distingue MONI, ce n'est pas que tout le monde ait résisté à l'attaque; c'est la façon dont l'équipe a réagi quand ce n'était pas le cas.

La tentative de phishing a été signalée rapidement et sur plusieurs canaux. Des alertes ont été envoyées sur Slack et par email pour prévenir les collègues n'ayant pas encore reçu le message. Surtout, la seule personne qui était tombée dans le piège a immédiatement signalé son erreur, permettant une intervention rapide avant toute propagation.

En moyenne, une fuite de données met 3 mois à être détectée par les sociétés financières.

Chez MONI, cette fenêtre a été fermée en quelques minutes. Ce niveau de transparence traduit une culture de sécurité où les collaborateurs savent que l'honnêteté est valorisée, pas sanctionnée; une culture qui se construit sur le long terme et ne s'achète pas.

*L’email est d’abord ouvert sur smartphone puis sur un ordinateur quelques secondes plus tard permettant de faire des vérifications supplémentaires.

*L’email est d’abord ouvert sur smartphone puis sur un ordinateur quelques secondes plus tard permettant de faire des vérifications supplémentaires.

Transformer les résultats en processus

Réussir une simulation de phishing, c'est une chose. Utiliser les résultats pour progresser, c'en est une autre. Plutôt que de traiter le test comme un épisode clos, MONI en a profité pour formaliser son processus de signalement d'incident, en définissant précisément qui contacter, comment, et quoi faire si l'alerte n'est pas relayée. Standardiser ce circuit signifie que la prochaine fois qu'un email de phishing arrive, l'équipe n'a pas à improviser.

Plutôt que de se satisfaire des bons résultats obtenus, MONI a profité de cette expérience pour améliorer son processus de signalement.

C'est cet état d'esprit d'amélioration continue qui distingue les équipes qui performent une fois de celles qui performent durablement.

Récap

| Dimension | Résultat |

|---|---|

| Scénario d'attaque | Faux portail de connexion MONI, collecte d'identifiants |

| Heure de lancement | 18h30 — fenêtre de vigilance réduite |

| Rapidité de détection | Rapide — signalement sur plusieurs canaux |

| Collaborateurs piégés | 1 |

| Signalement de l'erreur | Immédiat — containment rapide |

| Action post-test | Procédure de signalement d'incident formalisée |

| Évaluation globale | Forte culture de sécurité ; comportements collectifs exemplaires |

À propos MONI

MONI (exploitée sous la marque Monisnap) est une fintech fondée en 2017 par d'anciens employés de Google et Groupon. La plateforme permet aux communautés de la diaspora d'envoyer de l'argent à leurs proches dans plus de 150 pays, avec des services couvrant les transferts en espèces, les recharges de portefeuilles mobiles, les recharges de crédit téléphonique et les cartes prépayées. MONI est habilitée à opérer en tant qu'agent de l'établissement de paiement Ria et est soutenue par Serena Capital et Truffle Capital. En 2021, la société a levé 10 M€ en Série A. Sa plateforme est également accessible via des partenariats B2B stratégiques grâce à un modèle remittance-as-a-service, avec des clients comme Nickel et Bnext.

Les entreprises de services financiers font partie des secteurs les plus exposés au phishing. Découvrez comment Arsen aide les organisations financières à construire une culture de sécurité résiliente →